منابع مقالات معتبر بین المللی

پروژه - فرمت وردمنابع مقالات معتبر بین المللی

پروژه - فرمت وردپروژه بررسی انواع و کاربرد سیستم های بارکدینگ…

- پایان نامه جهت اخذ درجه کارشناسی

- عنوان کامل: پروژه بررسی انواع و کاربرد سیستم های بارکدینگ

- دسته: کامپیوتر

- فرمت فایل: WORD (قابل ویرایش)

- تعداد صفحات پروژه: 97

مقدمه

امروزه سیستمهای اطلاعاتی کامپیوتری سهم بسزایی درکارایی امور تجاری و کنترلی دارند. لذا برای حصول این کارایی ضروری است که اطلاعاتی که به کامپیوترها وارد می شوند، دقیق و بهنگام بوده و در ضمن، گردآوری آنها نیز هزینه زیادی دربر نداشته باشد. درمیان انواع سیستمهای شناسایی خودکار، تکنولوژی بارکد جزء ساده ترین ها است. این سیستم به صورت تجهیزات جانبی کامپیوترهای شخصی که امروزه در واحدهای صنعتی، تجاری و اداری کشور جایگاه مهمی یافته اند، قابل بکارگیری است. در این تحقیق سعی شده انواع سیستم های بارکدینگ معرفی شده و کاربرد های هر یک مورد بررسی قرار گیرند.

همچنین باتوجه به پیشرفت روز افزون علوم مختلف، وتوسعه تغییرات در تکنولوژی های موجود، ما را بر آن داشت تا از فنآوری های جایگزین و جدید نیزمواردی را بیان کنیم.

- فرمت: zip

- حجم: 0.36 مگابایت

- شماره ثبت: 505

مطالب مرتبط

پروژه شبکه های نظیر به نظیر (peer to peer network)…

دسته: کامپیوتر

حجم فایل: 96 کیلوبایت

تعداد صفحه: 109

امنیت و قابلیت اعتماد در سیستمهای نظیربهنظیر

مسئله امنیت در سیستمهای نظیربهنظیر را میتوان از نقطه نظر قابلیت اعتماد مورد بحث قرار داد. سیستمهای نظیربهنظیر چالشهای ویژهای در مورد قابلیت اعتماد علاوه بر سایر سیستمهای اجتماعی-تکنیکی ارائه میدهند و سه محیط کلیدی مهم را معرفی میکنند: هویت-زمینه اجتماعی -منع و تهدید. بررسی این سه محیط شیوهای مناسب را برای درک بهتر طراحی و پیاده سازی و اجرای سیستمهای نظیربهنظیر ارائه میدهد.

قابلیت اعتماد و امنیت:

سیستمهای نظیربهنظیر موجودیتهای متفاوتی را برای اخذ تصمیم در مورد چگونگی بر هم کنش و رفتار با یکدیگر نیاز دارند. این تصمیمات در واقع همان تصمیمات امنیتی است. علاوه بر این خود سیستمها نیز برای اجرای نوع خاصی از برهم کنش یا تصمیمات خاص در مورد آن تنظیم شدهاند. تمامی اینها تصمیماتی درباره قابلیت اعتماد هستند.

در سیستمهای نظیربهنظیر، باید بدانیم که چگونه میتوان به یک هویت دیگر در سیستم اعتماد کرد. قابلیت اعتماد وقتی در مورد سیستمهای توزیع شده و مخصوصاً سیستمهای نظیربهنظیر صحبت میشود اهمیت بیشتری مییابد. این بخش نشان میدهد که چگونه قابلیت اعتماد و امنیت در نوع خاصی از سیستمهای نظیربهنظیر با هم ترکیب میشوند و بعضی از راههای درک فرضیات در مورد قابلیت اعتماد که به امنیت در سیستم کمک میکند و یا مانعی را برای آن بوجود میآورد را نمایش میدهد.

چرا اعتماد موضوع مهمی است؟

یک روش برای ایجاد اعتماد در یک سیستم توسط ولدمن و روبین در سال 2001 مطرح شد” ما بیشتر از آنکه به قابلیت اعتماد علاقهمند باشیم به طراحی سیستم مایلیم. بنابراین دوست داریم سیستمهایی را طراحی کنیم که در آن هیچ کس نیاز به اعتماد به جنبهای از سیستم نداشته باشد… “.

هدف در سیستمهای معتمد آن است که در آن هر هویت به دیگری اعتماد داشته باشد. از آنجا که این مسئله غیر ممکن است سعی در استفاده از ساختار شهرت و کاهش خطر برای ایجاد اعتماد افزایش مییابد.

فهرست مطالب:

فصل اول: مقدمهای بر شبکههای نظیر به نظیر (peer to peer network)

نظیر به نظیر چیست؟

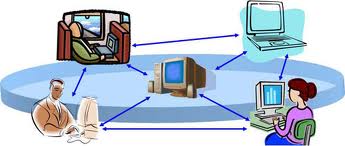

اشتراک منابع کامپیوتری و سرویسها با تبادل مستقیم بین سیستمها

مقیاسپذیری

قابلیت اعتماد

انواع شبکههای نظیر به نظیر

چارچوبهای شبکههای نظیر به نظیر

کاربردهای شبکه نظیر به نظیر

شبکه نظیر به نظیر و تامین کنندههای سرویس

کاربردهای شبکه نظیر به نظیر

اجزای معماری شبکه نظیر به نظیر در Winsows

تشخیص نام وکشف نظیر با PNRP

نام نظیرهاوPNRP ID S

تعیین نام PNRP

سنجش تعیین نام نظیر در کشهای چند سطحی

Graphing

نگهداری گراف

ایجاد ارتباط با یک گراف

قطع ارتباط از گراف

تشخیص و تعمیر جز در گراف

امنیت گراف

Gruoping

نام نظیرها

گواهی اعضای گروه (GMCs)

انتشار GMC

سیاستهای امنیت

ایجاد یک گروه

پیوستن و ایجاد ارتباط با یک گروه

فصل دوم – توپولوژیهای شبکه نظیر به نظیر

توپولوژی مرکزی

انواع توپولوژیهای دیگر

سطوح نظیربهنظیر

بنیانهای نظیربهنظیر

قابلیت همکاری

امنیت:

اطلاعات

مدیریت مدارک

همکاری

فایلها

پهنای باند

افزایش بار

استفاده مشترک از پهنای باند

سیکلهای پروسسور

اجتماع نظیر به نظیر

بازسازی زنجیره ارزشها

سوارکاری آزاد و مسئولیت

نتیجه

کاهش هزینههای مالکیت

مقیاسپذیری

شبکههای adhoc

فصل سوم – Napster و Gnutella

ساختار پیام داده Napster

قالببندی

ابلاغ فایل اشتراکی میزبان

پاسخ و پاسخجستجو

درخواست دانلود

انتقال فایل

دانلود با دیوار آتش

پیادهسازی

Gnutella

ساختار Gnutella

پروتکل Gnutella

سرآیند توصیفگر

قوانین

انعطافپذیری

کارایی و مقیاسپذیری

قابلیت اعتماد

Fast Track

پروتکل Fast Track

ساختار OpenFT

پروتکل OpenFT

مقایسه

فصل چهارم – تهدیدهای امنیت داده در شبکههای نظیربهنظیر

تاثیر اشتراک فایل بر امنیت پایگاه داده

استخراج داده های حساس و مهم ازپیامهای ODBC

جملات اخلال در سرویس دهی (DOS)

مولفه های غیر قابل اعتماد در شبکه

نتیجه گیری

فصل پنجم – امنیت و قابلیت اعتماد در سیستمهای نظیربهنظیر

قابلیت اعتماد و امنیت

اعتماد چیست؟

اعتماد به عنوان یک پدیده اجتماعی

هویت

احراز هویت

سیستمهای پیشنهادی

هویتهای متعدد

زمینه های اجتماعی

قوانین

انتقال قابلیت اعتماد

زمان به عنوان یک زمینه

مطالب مرتبط

پاورپوینت فاز رشته شیمی…

معرفی

فاز (ماده)

اختلاف خواص در فازها

نمودار فازی

اطلاعات موجود در نمودار فازی

نمودارهای تک جزئی (تکی)

نمودار فازی تک جزئی

مطالب مرتبط

معماری پایگاه داده (Database)…

- عنوان لاتین مقاله: Database architecture

- عنوان فارسی مقاله: معماری پایگاه داده

- دسته: کامپیوتر و فناوری اطلاعات

- فرمت فایل ترجمه شده: WORD (قابل ویرایش)

- تعداد صفحات فایل ترجمه شده: 11

- ترجمه سلیس و روان مقاله آماده خرید است.

خلاصه

ما هم اکنون در شرایطی قرار داریم می توانیم تصویر مجزایی از بخش های مختلف سیستم پایگاه داده و ارتباطات میان آن ها مورد بررسی قرار دهیم.

معماری سیستم پایگاه داده تا حد زیادی تحت تاثیر سیستم های کامپیوتری مشخصی می باشد که در آن ها سیستم پایگاه داده به اجرا در می آید. سیستم های پایگاه داده می تواند بصورت متمرکز یا سرور-کلاینت بوده که یک دستگاه سرور به اجرای فعالیت به نیابت از دستگاه های کلاینت چندگانه می پردازد. سیستم های پایگاه داده همچنین می تواند برای بهره برداری از معماری کامپیوتر پارالل طراحی گردد. پایگاه های داده توزیع شده، تجهیزات مجزای جغرافیایی چندگانه را تحت پوشش قرار می دهد.

- فرمت: zip

- حجم: 0.61 مگابایت

- شماره ثبت: 411

مطالب مرتبط

دیتابیس سیستم تیم فوتبال…

دسته: کامپیوتر

حجم فایل: 759 کیلوبایت

تعداد صفحه: 10

طراحی و برنامه نویسی دیتابیس SQL Server2000 سیستم تیم فوتبال

فایل ورد

دیتابیس SQL Server2000

پشتیبان پایگاه داده

موجودیتها و صفت خاصهی آنها

1-تیم

کد تیم-نام تیم-شهر تیم-رنگ پیراهن-مدیریت-آدرس باشگاه-تلفن

2-مربی

کد مربی-نام-نام خانوادگی-ش. ش-کد ملی-مدرک-آدرس-تلفن-سن.

3-بازیکن

کد بازیکن- نام-نام خانوادگی- ش. ش -کد ملی-مدرک-آدرس-تلفن-سن-کد تیم.

4-ورزشگاه

کد ورزشگاه-نام ورزشگاه-شهر-جمعیت-آدرس-مدیریت.

…